¿Buscas cómo quitar el hackeo de tu tienda Online? Si eres una víctima de este virus «malware» que ha afectado a los sistemas PrestaShop, este artículo te interesa.

A pesar de que ninguno de nuestros clientes han sido perjudicados, nuestro equipo ha decidido tomar medidas al respecto y trabajar en hallar la solución idónea para este problema y así todas las tiendas afectadas puedan eliminar este bug que les repercute.

Menú temático del contenido

¿Cómo saber si me han hackeado?

¿Crees que han hackeado tu tienda Online? Puedes detectarlo con estos dos sencillos pasos:

Paso 1. Averigua si han hackeado tu tienda Online

1. ¿Aparece un formulario para aportar información de tarjeta bancaria en el checkout?

Si has respondido sí a esta pegunta, tu tienda está infectada por este virus.

¡Importante! Antes de ir a comprobarlo, debes abrir otro navegador diferente al que sueles utilizar o entrar en modo incógnito, dado que el malware esconde dicho formulario a los usuarios que ya hayan visitado la tienda con anterioridad.

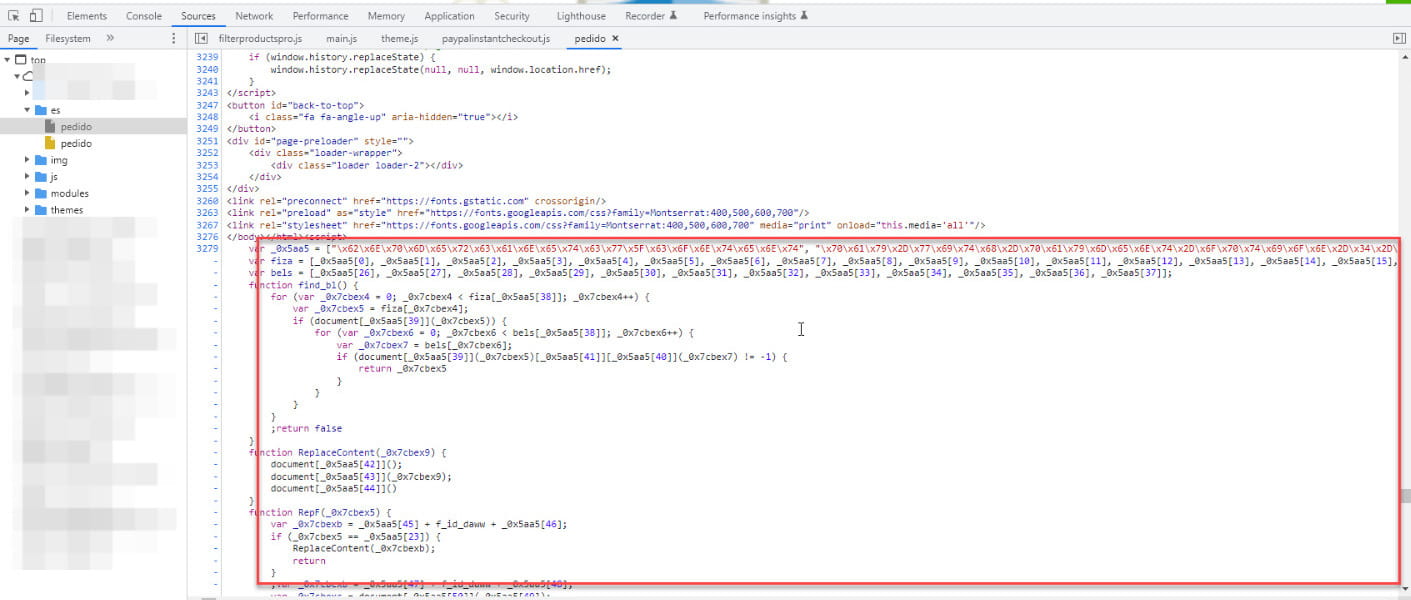

¿No puedes ver el formulario? Te damos otra opción: Búscalo directamente haciendo clic derecho sobre la página > inspeccionar > sources y consulta si hay un código como este que te mostramos:

Si lo tienes, tu sitio web está infectado.

2. ¿Puedes iniciar sesión desde el backoffice?

Si no puedes acceder a tu panel administrativo, tu tienda Online está infectada.

Este tipo de virus cibernético introduce una variación en el código de inicio de sesión, no permitiendo el acceso y dirigiéndose automáticamente al login de la cuenta.

¿Quieres saber cómo quitar el hackeo?, para ello necesitas buscar cuales son los archivos que se han sido infectados.

¡Toma nota!

¿Cómo quitar el hackeo y limpiar tu eCommerce de este virus?

Paso 2. Detecta los archivos infectados

Para quitar el hackeo de tu tienda Online, hemos preparado un fragmento de código «script» que te facilita la búsqueda de archivos con dicho código malicioso.

Puedes decargarlo desde aquí: https://www.presteamshop.com/fix.zip

Para ello, descomprimir el zip y el fichero fix.php descomprimido, colocarlo en el directorio raíz de tu eCommerce PrestaShop (la carpeta a la que apunta el dominio y que tiene los ficheros de la web) y ahora puedes acceder a él mediante la siguiente ruta:

dominiodetutienda.com/fix.php

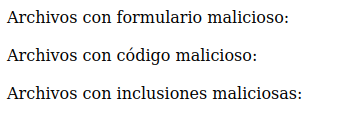

De esta forma, al ejecutarse el script, se mostrará un listado de archivos con las siguientes palabras que te ayudarán a detectar fácilmente que llevan código malicioso:

En cada sección aparecerá la ruta del archivo contaminado.

Paso 3. Hora de limpiar tu eCommerce

Es hora de ponerse a modificar los archivos. Para limpiar el código tendrás dos opciones, donde tendrás que subir archivos a tu servidor, ya sea con Cyberduck, FileZilla o con cualquiera de los administradores de archivos de cPanel o Plesk.

1. Editar los archivos manualmente

Con la primera opción, los tendrás que editar de forma manual, por lo que has de ser muy cuidadoso.

Esta opción solo es aconsejable para aquellas personas que cuentan con conocimientos técnicos, dado que un mal fallo puede hacer que tu tienda Online deje de funcionar. Al final de los archivos, podrás encontrar códigos incomprensibles. Este será el código perjudicial y tendrás que eliminarlo.

Por ejemplo:

Como puedes ver, en este caso, el malware se encuentra normalmente en la última línea y fuera de las llaves de clase ( } ). Si sigues con dudas, puedes revisar el archivo original de PrestaShop como se explica a continuación.

2. Sustituye por los archivos originales (opción recomendada)

Si quieres asegurarte, puedes sustituir los archivos por los archivos originales de la instalación de PrestaShop. No obstante, antes de todo es importante que sepas cuál es la versión instalada en tu tienda.

Para ello, dirígete al inicio de sesión del BackOffice y en la parte de arriba podrás ver la versión:

Otra manera de descubrirlo es en el archivo app/AppKernel.php. Recuerda que las rutas que usamos en estos ejemplos tienen como base la carpeta de instalación de PrestaShop.

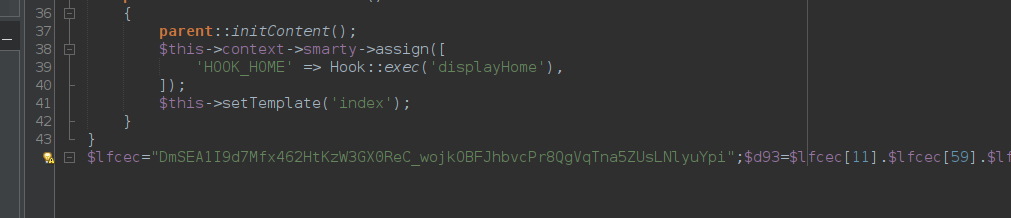

Tras conocer la versión PrestaShop instalada, puedes dirigirte al repositorio oficial de PrestaShop en Github: https://github.com/PrestaShop/PrestaShop y seleccionar la versión de tu tienda.

Ejemplo:

¿Tu tienda tiene la versión 1.7.6.5? Entonces, debes hacer clic aquí:

Después de esto, tienes que buscar aquellos archivos que hayan salido marcados en el script fix.php, como por ejemplo, uno de los ficheros que suele ser infectado es:

Una vez abierto, podrás ver el código original. Después, debes sustituirlo en el archivo de tu tienda Online, guardarlo y subirlo.

¿Qué más puedes hacer?

Paso 4. Otros archivos a modificar

Paralelamente a estos archivos, también existe otro «El controlador del Login en el Admin» con código malicioso y es el motivo por el que no es posible iniciar sesión.

Para solucionarlo, debes ir al repositorio oficial de PrestaShop, designar la versión de tu eCommerce (Al igual que hiciste en el paso 3, opción 2) y busca este archivo: /controllers/admin/AdminLoginController.php

No olvides que este está en la raíz de tu tienda. Ahora, sustituye todo el contenido, y guárdalo y súbelo.

Paso 5. Cambiar contraseñas

En el paso anterior, modificaste el inicio de sesión, por lo que ahora podrás acceder con seguridad. Sin embargo, queda algo más por hacer: cambiar las contraseñas de acceso.

¿Por qué has tenido que realizar este cambio? Este virus añade un código que te roba tanto el usuario, su contraseña, como la URL de administración. Por este motivo, tu sitio web ya no es seguro, y los hackers tienen los accesos a tu eCommerce. De ahí la importancia de modificar las contraseñas de acceso de cada uno de los usuarios administrativos de la tienda Online.

Parámetros avanzados > Equipo (en la administración de PrestaShop) > editar a cada usuario y cambiar su contraseña.

En último lugar, te recomendamos que también cambies la URL del backoffice. Dicho con otras palabras, anteriormente accedías al administrador como dominiodetutienda.com/admin, esta vez tendrás que modificarlo por otro que sea más fiable. De esta manera:

Ve al Administrador de archivos (Filezilla, cPanel, etc) > Cambiar nombre de carpeta

¿Cómo prevenir futuros hackeos?

Paso 6. Evita más hackeos

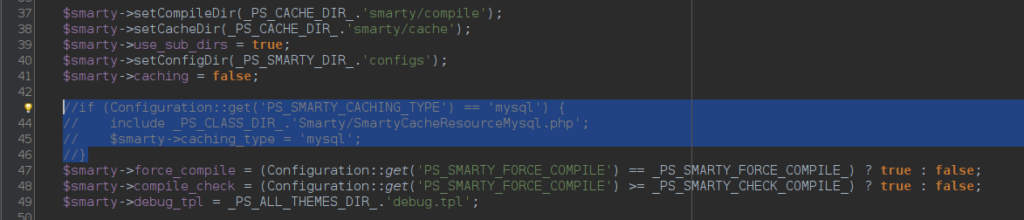

Ahora que ya sabes detectarlo y cómo quitarlo de tu eCommerce, es importante eliminar el siguiente código en el archivo config/smarty.config.inc.php:

Antes que nada, debes saber que es este condicional el que verifica el cache de consulta MySql, debido a que tu fichero puede llegar a ser algo diferente si ha sufrido modificaciones o en función de la versión de PrestaShop.

Del mismo modo, aconsejamos no utilizar más los códigos iframe en tu eCommerce.

Hacerlo es muy sencillo:

Parámetros de la tienda > Configuración > Desactivar permisos [iframes en los campos HTML]

Conclusión

A pesar de que la ejecución de todos estos pasos pueden ser un tanto complejos, con ellos eliminarás este virus de tu eCommerce. No te olvides de inspeccionar regularmente tu tienda Online para comprobar que no se hayan intentando hackear de nuevo el sistema y hayan colocado otro malware.

¿Necesitas ayuda para realizar estos pasos? Pónte en contacto con nuestro servicio técnico y te ayudaremos a resolver el problema.

¿Crees que han hackeado tu tienda? Descubre cómo averiguar si estás en lo cierto.

Escritor y creador de soluciones. Con amplia experiencia en desarrollo de sistemas de información y comercio electrónico con PrestaShop. Me puedes encontrar en andreylopez.com